基本情報技術者試験の中でも、セキュリティ分野は年々出題比率が高まっており、新シラバスでも重点分野として位置づけられています。しかし、「用語が多すぎて覚えきれない」「似たような言葉の違いが分からない」と悩む受験者は非常に多いです。本記事では、セキュリティ分野の重要用語を体系的に、かつ初心者にも分かりやすく解説します。試験対策としてはもちろん、実務でも役立つ知識ですので、ぜひ最後までお読みください。

なぜセキュリティ分野が重要なのか

基本情報技術者試験は2023年4月から通年試験に移行し、新シラバス(Ver.8.0以降)が適用されています。この改訂で特に強化されたのが「情報セキュリティ」の分野です。科目A試験では全60問中、セキュリティ関連が約10問以上出題される傾向があり、科目B試験でもセキュリティの問題が出ています。

つまり、セキュリティ分野を制する者が試験を制すると言っても過言ではありません。ここからは、出題頻度の高い用語をカテゴリごとに整理して解説していきます。

また、「用語の暗記だけでなく本質を理解したい」と感じている方も多いのではないでしょうか。そのような方には、体系的に学べる学習教材の活用がおすすめです。

自分のペースで効率よく学習を進められるので、忙しい社会人や学生の方にも好評です。

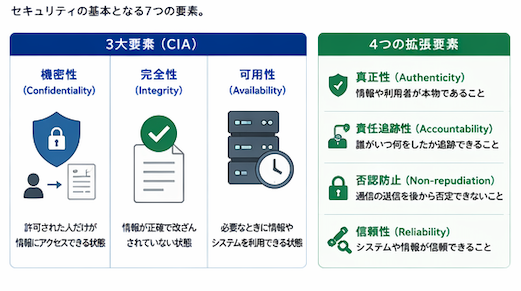

情報セキュリティの3大要素(CIA)と4つの拡張要素

セキュリティを学ぶうえで、最初に押さえるべき概念が「CIA」と呼ばれる3つの要素です。これはセキュリティ対策の土台となる考え方であり、試験でも繰り返し問われます。

機密性(Confidentiality)

許可された人だけが情報にアクセスできる状態を指します。たとえば、パスワードで保護されたファイルや、アクセス権限の設定がこれに該当します。「見せたくない人には見せない」と覚えましょう。

完全性(Integrity)

情報が改ざんされておらず、正確で完全な状態が保たれていることです。デジタル署名やハッシュ関数を使った検証が、完全性を確保する代表的な手段です。「データが壊れたり書き換えられたりしていない」という意味です。

可用性(Availability)

必要なときに、許可された人が情報やシステムを利用できる状態を指します。サーバの冗長化やバックアップの実施が可用性を高める対策です。「使いたいときに使える」と覚えると分かりやすいでしょう。

新シラバスでは、これに加えて「真正性(Authenticity)」「責任追跡性(Accountability)」「否認防止(Non-repudiation)」「信頼性(Reliability)」の4つも出題範囲に含まれています。CIAと合わせて7つの要素として整理しておくと万全です。

攻撃手法に関する用語

試験では「どんな攻撃があるのか」を理解しているかが問われます。ここでは特に出題頻度の高い攻撃手法を解説します。

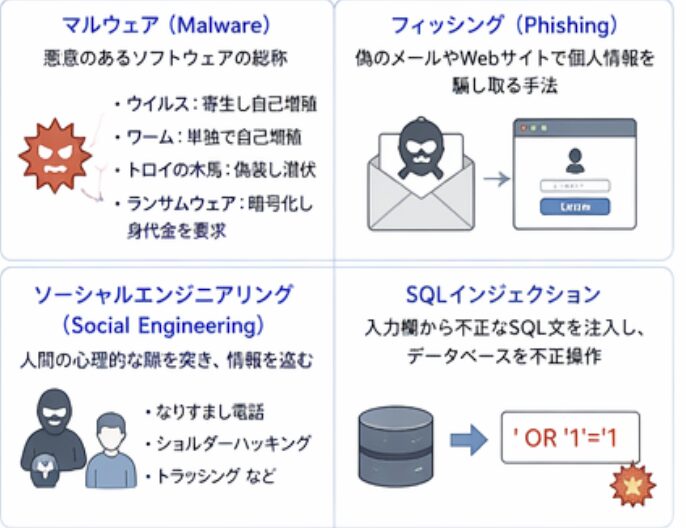

マルウェア(Malware)

悪意のあるソフトウェアの総称です。以下のように種類が分かれます。

ウイルス:他のプログラムに寄生して自己増殖するマルウェアです。単体では動作せず、宿主となるファイルが必要です。

ワーム:ウイルスと異なり、単独で自己増殖・拡散できるマルウェアです。ネットワークを介して爆発的に広がる点が特徴です。

トロイの木馬:正常なプログラムに見せかけてユーザにインストールさせ、裏で不正な動作を行います。自己増殖はしません。

ランサムウェア:ファイルを暗号化して使えなくし、復元のために身代金(ランサム)を要求するマルウェアです。近年、企業を狙った被害が急増しており、新シラバスでも重点的に扱われています。

フィッシング(Phishing)

実在する企業やサービスを装った偽のメールやWebサイトで、ユーザのID・パスワード・クレジットカード情報などを騙し取る手法です。「釣り(fishing)」が語源で、巧妙な手口が年々増えています。

ソーシャルエンジニアリング(Social Engineering)

技術的な手段ではなく、人間の心理的な隙を突いて情報を盗む手法です。たとえば、電話でシステム管理者を装いパスワードを聞き出す、肩越しに画面を覗き見る(ショルダーハッキング)、ごみ箱から機密書類を拾う(トラッシング)などが該当します。

SQLインジェクション

Webアプリケーションの入力欄に不正なSQL文を挿入し、データベースを不正に操作する攻撃です。たとえば、ログイン画面のユーザ名欄に特殊な文字列を入力して認証を突破したり、データベースの内容を抜き出したりします。対策としてはプレースホルダ(バインド変数)の使用が有効です。

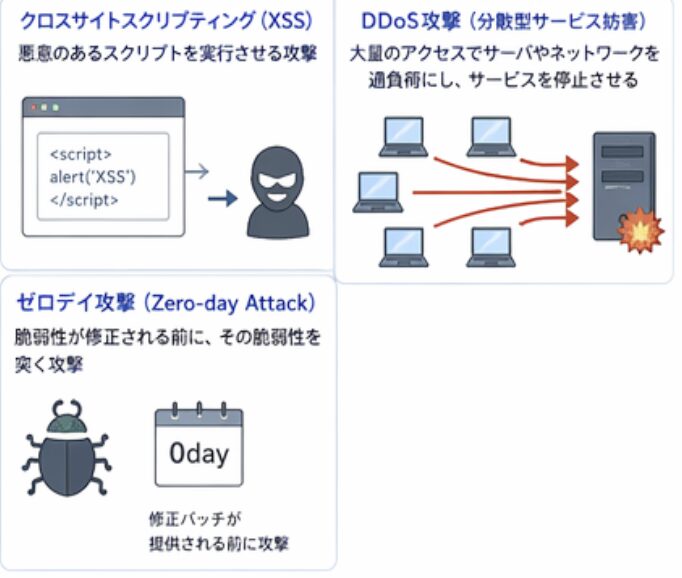

クロスサイトスクリプティング(XSS)

Webサイトの脆弱性を利用して、悪意のあるスクリプト(プログラム)を他のユーザのブラウザ上で実行させる攻撃です。掲示板やコメント欄など、ユーザの入力内容を表示するページで発生しやすいです。入力値のサニタイジング(エスケープ処理)が基本的な対策です。

DDoS攻撃(Distributed Denial of Service)

複数のコンピュータから大量のアクセスを一斉に送りつけ、サーバやネットワークを過負荷状態にしてサービスを停止させる攻撃です。CIAの「可用性」を脅かす代表的な攻撃として覚えておきましょう。

ゼロデイ攻撃(Zero-day Attack)

ソフトウェアの脆弱性が発見されてから、修正パッチが提供される前にその脆弱性を突く攻撃です。「対策が間に合わない(0日)」という意味が込められています。

認証・暗号化に関する用語

セキュリティ対策の中核となるのが認証技術と暗号化技術です。試験では仕組みの理解が求められるため、しっかり押さえましょう。

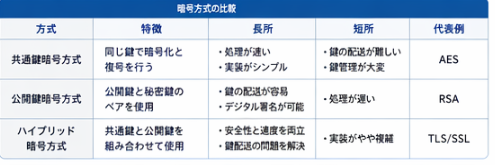

共通鍵暗号方式

暗号化と復号に同じ鍵(共通鍵)を使う方式です。代表的なアルゴリズムにAESがあります。処理速度が速い反面、通信相手ごとに異なる鍵が必要なため、鍵の管理が課題になります。n人で通信する場合、必要な鍵の数は n(n-1)/2 個です。

公開鍵暗号方式

暗号化に使う鍵(公開鍵)と復号に使う鍵(秘密鍵)が異なる方式です。代表的なアルゴリズムにRSAがあります。鍵の配布が容易ですが、共通鍵暗号方式に比べて処理速度が遅いのが特徴です。n人で通信する場合、必要な鍵の総数は 2n 個です。

ハイブリッド暗号方式

共通鍵暗号方式と公開鍵暗号方式の長所を組み合わせた方式です。実際のデータは処理速度の速い共通鍵で暗号化し、その共通鍵を安全に送るために公開鍵暗号方式を使います。SSL/TLS通信で採用されている方式として試験にも頻出です。

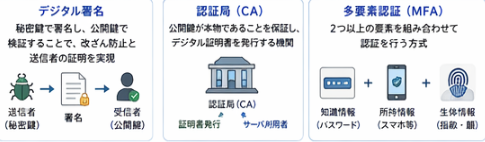

デジタル署名

送信者が秘密鍵で署名を作成し、受信者が公開鍵で検証する仕組みです。これにより「改ざんされていないこと(完全性)」と「確かにその人が送ったこと(否認防止)」が保証されます。公開鍵暗号方式の鍵の使い方が暗号化とは逆になる点に注意してください。

認証局(CA:Certificate Authority)

公開鍵が本物であることを保証する第三者機関です。デジタル証明書(公開鍵証明書)を発行し、公開鍵の持ち主が本人であることを証明します。PKI(公開鍵基盤)の中心的な役割を担っています。

多要素認証(MFA:Multi-Factor Authentication)

認証の3要素である「知識情報(パスワードなど)」「所持情報(スマートフォンやICカードなど)」「生体情報(指紋や顔認証など)」のうち、2つ以上を組み合わせて認証する方式です。パスワードだけの認証よりも安全性が大幅に向上します。新シラバスで特に重視されている項目です。

セキュリティ管理・対策に関する用語

攻撃手法だけでなく、組織として情報セキュリティをどう管理するかも出題されます。

情報セキュリティポリシー

組織が情報セキュリティに関する方針や対策基準、実施手順をまとめた文書体系です。一般的に「基本方針」「対策基準」「実施手順」の3階層で構成されます。経営層のコミットメントが重要である点も試験のポイントです。

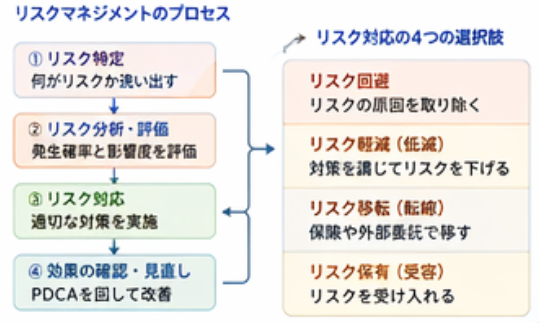

リスクマネジメント

情報資産に対するリスクを特定・分析・評価し、適切な対応を取るプロセスです。リスクへの対応には以下の4つがあります。

リスク回避:リスクの原因となる活動そのものをやめること。

リスク軽減(低減):対策を講じてリスクの発生確率や影響を下げること。

リスク移転(転嫁):保険への加入や外部委託などで、リスクを第三者に移すこと。

リスク保有(受容):リスクが小さい場合に、あえて対策を取らず受け入れること。

ISMS(Information Security Management System)

情報セキュリティマネジメントシステムの略で、組織が情報セキュリティを継続的に管理・改善する仕組みです。国際規格ISO/IEC 27001に基づいて構築・認証されます。PDCAサイクル(計画→実行→確認→改善)で運用する点が特徴です。

ファイアウォール

ネットワークの境界に設置し、許可された通信のみを通過させ、不正な通信を遮断する仕組みです。パケットフィルタリング型やアプリケーションゲートウェイ型などの種類があります。

IDS(侵入検知システム)とIPS(侵入防止システム)

IDSは不正なアクセスや攻撃を検知して管理者に通知するシステムです。一方、IPSは検知に加えて自動的にその通信を遮断する機能を持ちます。IDSは「検知のみ」、IPSは「検知+防御」と整理して覚えましょう。

WAF(Web Application Firewall)

Webアプリケーションへの攻撃(SQLインジェクション、XSSなど)を検知・防御する専用のファイアウォールです。通常のファイアウォールがネットワーク層を守るのに対し、WAFはアプリケーション層を守る点が異なります。

VPN(Virtual Private Network)

インターネットなどの公衆回線上に、暗号化技術を使って仮想的な専用通信路を構築する技術です。リモートワークの普及に伴い重要性が高まっています。

新シラバスで追加・強化された用語

新シラバスでは、時代の変化を反映した新しいセキュリティ用語が追加されています。ここでは特に押さえておきたいものを紹介します。

ゼロトラスト(Zero Trust)

「社内ネットワークだから安全」という従来の前提を捨て、すべてのアクセスを信頼せず、常に検証するセキュリティモデルです。クラウドサービスの普及やリモートワークの増加に伴い、注目されている考え方です。

サプライチェーン攻撃

ターゲットとなる企業を直接攻撃するのではなく、セキュリティが手薄な取引先や委託先を経由して攻撃する手法です。自社だけでなくサプライチェーン全体のセキュリティ管理が求められます。

SIEM(Security Information and Event Management)

様々なシステムやネットワーク機器のログを一元的に収集・分析し、セキュリティ上の脅威をリアルタイムに検知する仕組みです。大量のログデータから異常を見つけ出す役割を担います。

CSIRT(Computer Security Incident Response Team)

セキュリティインシデント(事故)が発生した際に対応する専門チームです。インシデントの検知、分析、対応、再発防止までを担当します。組織のセキュリティ体制を問う問題で出題されます。

まとめ

本記事では、基本情報技術者試験のセキュリティ分野で頻出の用語を、新シラバスの内容も含めて体系的に解説しました。ポイントを振り返りましょう。

まず、CIAをはじめとする情報セキュリティの基本概念を理解することがすべての土台になります。次に、マルウェアやフィッシング、SQLインジェクションなどの攻撃手法を具体的にイメージできるようにしましょう。そして、暗号化方式やデジタル署名、多要素認証などの防御技術について「なぜその仕組みが有効なのか」を理解することが重要です。さらに、ISMSやリスクマネジメントといった組織的なセキュリティ管理の考え方も確実に押さえてください。最後に、ゼロトラストやサプライチェーン攻撃など、新シラバスで追加された最新トピックも忘れずに学習しましょう。

セキュリティ分野は用語の数が多いですが、「攻撃→対策→管理」の流れで整理すると頭に入りやすくなります。単なる暗記ではなく、用語同士の関連性を意識しながら学習を進めることが合格への近道です。

効率よく学習を進めたい方、体系的な理解を深めたい方は、以下の教材も参考にしてみてください。

セキュリティの知識は試験合格だけでなく、ITエンジニアとしてのキャリア全体を通じて役立つ重要なスキルです。ぜひ本記事を繰り返し読み返して、確実な理解につなげてください。皆さんの合格を心から応援しています。

コメント